moectf{y0u_r3a11y_understand_rc4!!!!}

RRRRRc4

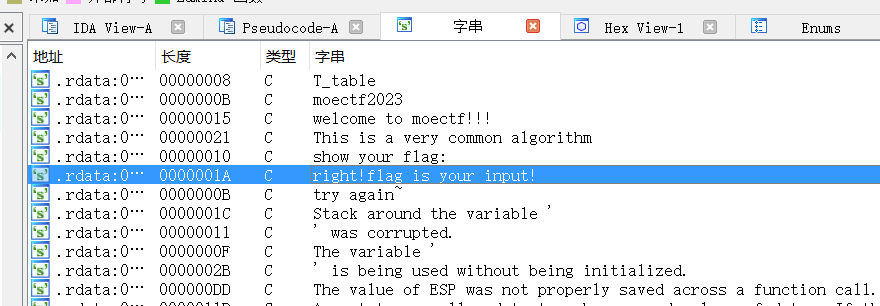

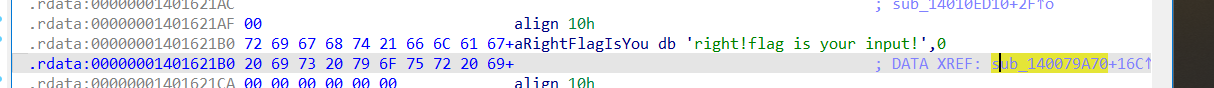

根据字符串锁定关键的判断语句

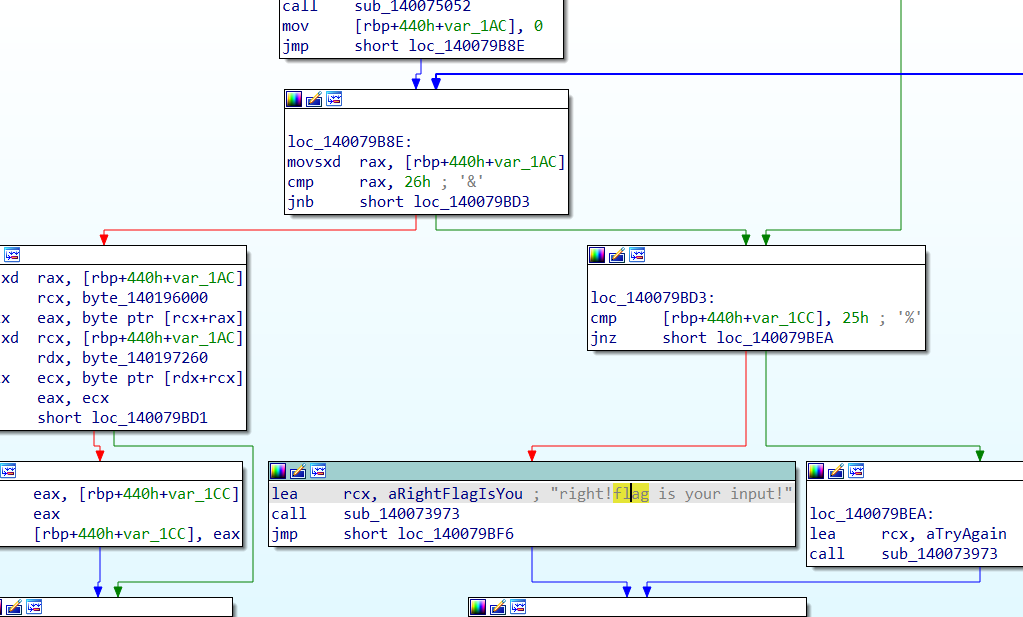

f5进入

根据伪代码逻辑发现:byte_140196000[j]为加密后的数据,且点击查看数据得到

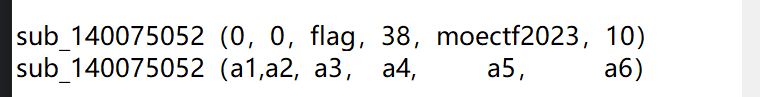

sub_140075052((unsigned int)v5, (unsigned int)v6, (unsigned int)byte_140197260, 38, (__int64)v7, 10);为rc4加密函数,且根据上下文得到

从第一个for可以知道a1为s盒,a2为key

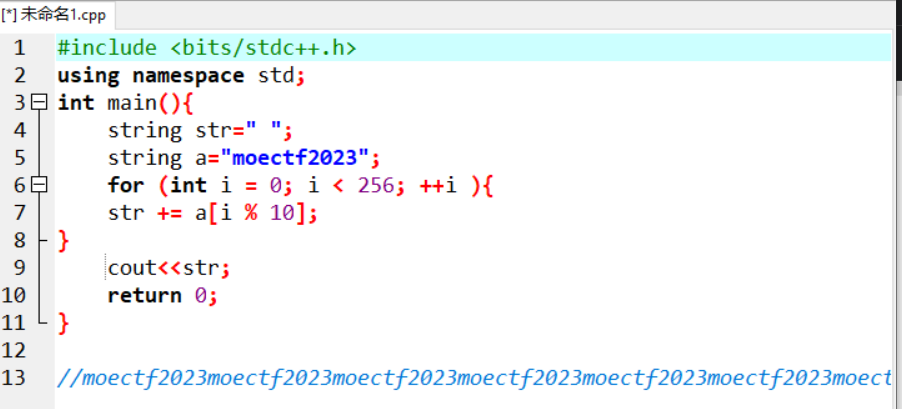

根据代码写出脚本得到a2的值

最后s盒,key,加密后的数据都有了,自然而然flag就有了